Фільтри

Ліцензовані стокові фотографії та зображення з Ασφάλεια στον κυβερνοχώρο

Скористайтеся необмеженою кількістю зображень з високою роздільною здатністю з Ασφάλεια στον κυβερνοχώρο для комерційних цілей.

Спеціаліст з системної безпеки, що працює в Центрі системного контролю. Кімната наповнена екранами, що відображають різну інформацію .

Endpoint Security - Концепція захисту кінцевих точок - кілька пристроїв, захищених мережею - хмарні програмні рішення для кібербезпеки - 3D-ілюстрації

Кубічний фон різних розмірів і синіх кольорів, що вирівнюються до рядків іконок інформаційної безпеки, що світяться навколо слова кібербезпека 3D ілюстрація

Людина працює на клавіатурі комп'ютера ноутбука з графічним інтерфейсом користувача Голограма графічного інтерфейсу, що показує концепції технології великих даних, цифрове мережеве з'єднання та алгоритм комп'ютерного програмування .

Кібер концепції безпеки: щит на фоні цифрових даних. Ілюструє кібер даних, безпеки або інформацію конфіденційності ідея. Тези синій Привіт високошвидкісний інтернет-технологій. Концепції захисту. ілюстрація

Силует хакера з чорним капелюхом у костюмі входить в коридор зі стінами, текстурованими синім інтернетом речей іконки 3D ілюстрації концепції кібербезпеки

Кібер концепції безпеки, людина рука захист мережі з блокування піктограми та віртуальні екран на смартфон.

Кібер концепції безпеки. бізнесмен за допомогою смартфона з блокування піктограми мережі.

Мініатюрні інженери виправляють помилку на чипі материнської плати. Концепція ремонту комп'ютерів. Крупним планом перегляд .

Синій щит, зроблений з відображаючого металу на випадковому білому гранжевому фоні літери 3D-ілюстрації концепції кібербезпеки

Кібер концепції безпеки мережі, азіатські юнак глобальної мережі безпеки допомогою клавіш, утримуючи піктограма замка з віртуального екран.

Бізнесмен посилається на текст кібербезпеки з піктограмою блокування .

Ізометрична ілюстрація концепції кібербезпеки. 3D візуалізація

Три стрілки, що потрапляють в замок в центрі концепції кібербезпеки 3D ілюстрації

Shield Icon Cyber Security, Digital Data Network Protection, Future Technology Концепція з'єднання цифрових даних .

Концепція кібербезпеки, мережа захисту рук бізнесмена з піктограмою блокування та віртуальними екранами на планшеті.

Людина працює на клавіатурі комп'ютера ноутбука з графічним інтерфейсом користувача Голограма графічного інтерфейсу, що показує концепції технології великих даних, цифрове мережеве з'єднання та алгоритм комп'ютерного програмування .

Людина працює на клавіатурі комп'ютера ноутбука з графічним інтерфейсом користувача Голограма графічного інтерфейсу, що показує концепції технології великих даних, цифрове мережеве з'єднання та алгоритм комп'ютерного програмування .

Кібербезпека мережі. Ікона блокування та інтернет-мережа технологій. Бізнесмен захищає персональну інформацію про планшет та віртуальний інтерфейс. Концепція захисту даних. GDPR. ЄС.

Безпека даних в концепції кібербезпеки

Ілюстрація, що зображує вікно комп'ютерного діалогу з концепцією шкідливого програмного забезпечення .

Жіночий хакер зламує брандмауер безпеки пізно в офісі

Обертова ручка зі словом "безпека в червоно-жовтому" включена ізольовано на білій 3D ілюстрації

Молодий хакер у концепції кіберзлочинності

Концепція бізнесу, технологій, Інтернету та мереж. Чоловік у костюмі, який вказує на віртуальну кнопку з ручкою

Екран смартфона, що відображає концепцію безпеки мережі

Хакер в концепції безпеки даних. Хакер за допомогою ноутбука. Злом Інтернету. Кібер-атака.

Концепція кібербезпеки з натисканням кнопки бізнесмена

Крупним планом комп'ютерний хакер дивиться на екран з даними на передньому плані

Кібер концепції безпеки мережі, молоді азіатські чоловік тримає глобальної мережі безпеки.

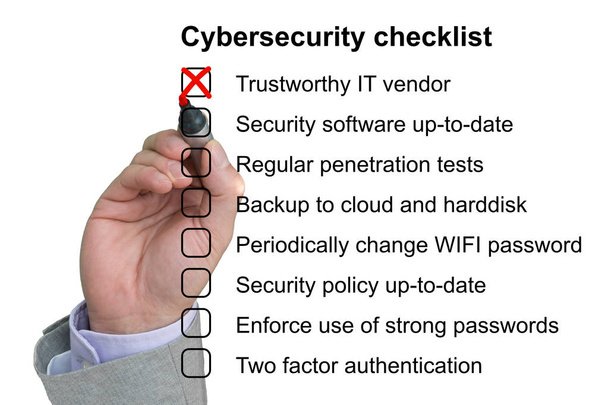

Рука перетинає перший елемент контрольного списку кібербезпеки на білому тлі

Контрольний список кібербезпеки на білому папері з червоними позначками та 3D ілюстрацією ручки

Шафка на ноутбуці. Кібер роботу бізнес, технології, Інтернет та мережі концепції безпеки

Сучасний ноутбук з яскравими градієнтними рожево-блакитними неоновими вогнями. Мінімалізм. Вид зверху

Почерк текстового запису Список перевірки безпеки. Концепція що означає захист даних та системний посібник по інтернет крадіжці .

Терористичний грабіжник з пістолетом з проханням викупу грошей

Коричневий стіл з крупним планом сонцезахисні окуляри, відображаючи екран з зеленого цифрових матриця потоків кібербезпека концепція 3d ілюстрація

Три чорні стрілки з текстурою вірусу, що вражає словесну мережу, де літера o замінена круговою мішенню 3D ілюстрації концепції кібербезпеки

Хакер зламує комп'ютер пізно вночі

Етичні хакерські дані 3d ілюстрації показують корпоративне відстеження зупинити технологічні загрози вразливості та експлуатації

Інженер, який працює в лабораторії, носить спеціальні рівномірні і захисні рукавички, тримає новий процесор в руках і досліджує його

Записка, що показує запобігання шахрайству. Концепція Бізнесу для акту зупинки різних видів інтернет-шахрайства Кубок кольорових липких знаків складав табуни на задньому плані

Концепції кібернетичної безпеки. Мобільний телефон 3D ілюстрація з безпечним екраном на синьому фоні, Панорама, копіювальний простір

Жіночий хакер зламує брандмауер безпеки пізно в офісі

Чоловік торкається концепції мережевої безпеки на сенсорному екрані пальцем

Концепція технології цифрової трансформації та цифровізації

Жінка використовує цифровий планшет з концепцією мережевої безпеки на фоні

Концепція тестування проникнення, застосування та вразливості

Кібербезпека загрози кіберзлочинність ризик 3d рендеринг показує кримінальні дані порушення вразливості та системне попередження

Технік з розбитим жорстким диском